Auf einem Keyserver kannst du anderen deinen eigenen Schlüssel zur Verfügung stellen und die Schlüssel von anderen ziehen – das erleichtert den Schlüsselaustausch immens. Mit dem neuen Keyserver keys.openpgp.org wird es obendrein auch noch sicherer. Im Unterschied zu den alten Keyservern prüft keys.openpgp.org die E-Mailadresse der Schlüsseleigentümer und entfernt zudem unnötige Metadaten.

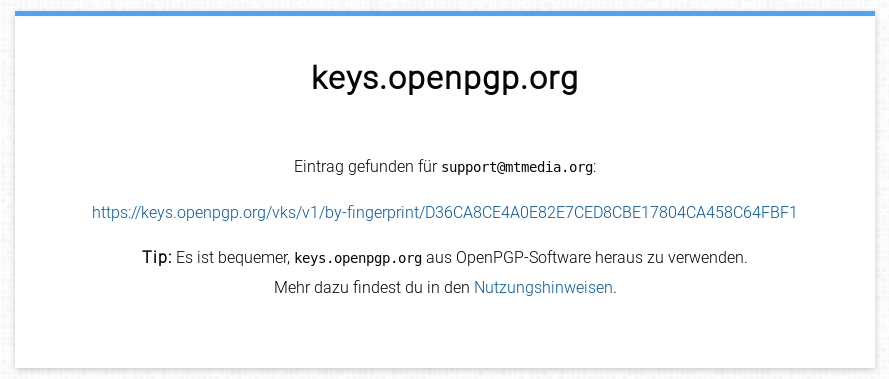

Um einen Schlüssel zu suchen gehst du einfach auf die Webseite keys.openpgp.org und gibst die E-Mailadresse des Empfängers ein. Wurde der gesuchte Schlüssel gefunden kannst du ihn einfach mit einm Rechtsklick auf den Link und einem weiteren Klick auf “Speichern unter“ herunterladen. Anschließend kannst du ihn beispielsweise in den Thunderbird importieren. Dazu musst du im Menü auf “Werkzeuge“ und dann auf “OpenPGP-Schlüssel verwalten klicken“. In dem sich nun öffnenden Fenster kannst du den Schlüssel mit einem Klick auf “Datei“ und dann auf “Öffentlichen Schlüssel aus Datei Importieren“ zu deinen Schlüsseln hinzufügen. Ab sofort kannst du verschlüsselte Mails an die E-Mailadresse schicken.

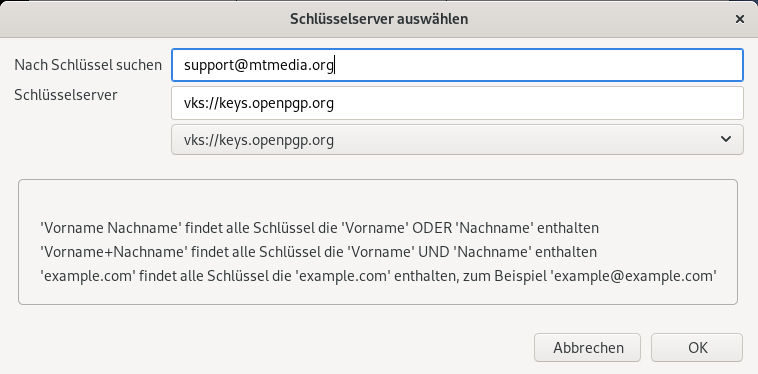

Alternativ kannst du auch direkt im Thunderbird nach schlüsseln suchen. Hierzu musst du wieder über “Werkzeuge“ zu dem “OpenPGP-Schlüssel verwalten“-Fenster. In dem Menü Schlüsselserver kannst du auf “Schlüssel online finden“ klicken und dort die gesuchte E-Mailadresse eintragen. Wird ein Schlüssel gefunden kannst du ihn direkt importieren. Noch einfacher geht die Schlüsselsuche beim Lesen einer E-Mail. Mit einem Rechtsklick auf den Absender und einem weiteren Klick auf “OpenPGP-Schlüssel suchen“ wird die Suche gestartet.

Den eigenen Schlüssel auf dem Keyserver veröffentlichen

Damit einem auch verschlüsselte Mails geschickt werden können, muss man seinem gegenüber den öffentlichen Schlüssel zur Verfügung stellen – das geht recht einfach über den Keyserver. Achtung: Immer nur den öffentlichen Schlüssel veröffentlichen – nicht den privaten.

Wieder öffnet man im Thunderbird unter “Werkzeuge“ das “OpenPGP-Schlüssel verwalten“-Fenster. Hier sucht man nach der eigenen E-Mailadresse/dem eigenen Schlüssel. Mit einem Rechtsklick auf den Schlüssel und anschließendem Klick auf “Öffentlichen Schlüssel in Datei exportieren“ hat man alles was man braucht. Diese Datei läd man auf keys.openpgp.org hoch. Anschließend bekommt man eine E-Mail vom Keyserver zugesendet, die einen Link enthält, mit dem man bestätigen muss, dass man Zugriff auf die E-Mailadresse hat: Fertig! Der Schlüssel liegt nun auf dem Keyserver.

Enthält der Schlüssel mehrere E-Mailadressen, wird an jede Mailadresse eine Bestätigungsmail geschickt, die man einzeln bestätigen muss – der Schlüssel wird dann für jede bestätigte E-Mailadresse veröffentlicht.